Petya勒索病毒是近年来网络安全的重大威胁之一,它通过加密硬盘主引导记录(MBR)来锁定系统,导致数据无法访问,甚至对企业运营造成毁灭性打击。作为系统管理员,您肩负着保护组织网络与信息安全的重任。以下是针对Petya病毒的有效防御策略,结合网络与信息安全软件开发实践,帮助您构建坚固的防线。

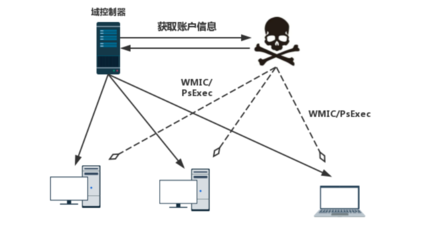

了解Petya的攻击方式至关重要。它通常通过钓鱼邮件、恶意附件或漏洞利用传播,如利用EternalBlue漏洞(源自Shadow Brokers泄露的NSA工具)。因此,系统管理员必须保持高度警惕,定期更新安全知识和漏洞信息。

在预防方面,遵循以下核心原则:

- 及时更新系统和软件:确保所有操作系统、应用程序和固件安装最新补丁。Petya曾利用过Windows SMBv1漏洞,微软已发布相关修复程序。可通过自动化工具(如WSUS或SCCM)实现集中管理。

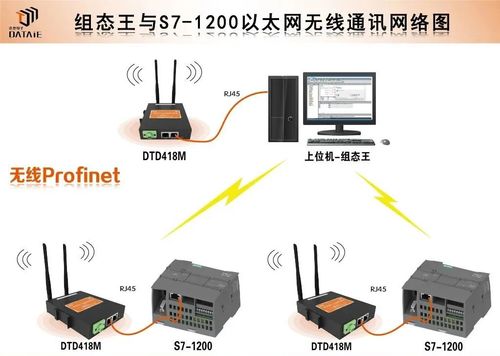

- 部署多层安全防护:采用防火墙、入侵检测系统(IDS)和防病毒软件。防病毒解决方案应具备实时扫描和行为分析功能,以识别异常活动。同时,启用应用程序白名单,限制未经授权的程序运行。

- 强化用户教育和访问控制:定期培训员工识别钓鱼攻击,并实施最小权限原则。避免使用默认管理员账户,转而采用基于角色的访问控制(RBAC),减少攻击面。

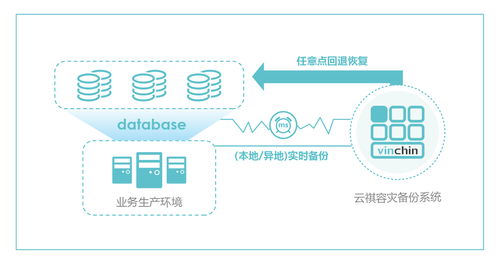

- 定期备份数据:实施3-2-1备份策略(三份副本、两种介质、一份异地存储),并测试恢复流程。确保备份系统与生产网络隔离,以防备份被加密。

在网络与信息安全软件开发方面,系统管理员应积极参与或指导开发过程,确保软件内置安全特性:

- 采用安全开发生命周期(SDL),在代码编写阶段就融入安全测试,如静态和动态分析。

- 集成加密和身份验证机制,例如使用TLS协议传输数据,并实施多因素认证(MFA)以增强访问安全。

- 开发监控和响应工具,如利用SIEM(安全信息与事件管理)系统实时分析日志,快速检测Petya等恶意软件的活动模式。

制定应急响应计划是关键。一旦发现感染迹象,立即隔离受感染设备,断开网络连接,并启动事件响应流程。与信息安全团队合作,分析攻击向量,防止蔓延。

抵御Petya需要系统管理员具备全面的技能和主动的态度。通过持续学习、实施最佳实践和推动安全软件开发,您不仅能保护组织免受当前威胁,还能为未来的挑战做好准备。记住,网络安全是一场持久战,您的努力是抵御攻击的第一道防线。